- Definición de Firewall

- A nivel de circuito

- A nivel de aplicación

- De niveles múltiples

- Inspección stateless

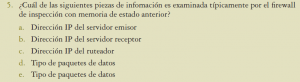

- Inspección stateful

- Cortafuegos de software

- Cortafuegos de hardware

- Examen MTA

¿Qué es un firewall?

Un firewall se diseña para proteger las comunicaciones de una o varias computadoras, filtrando los paquetes de datos que atraviesan la red.

Virtualmente todos los cortafuegos trabajan de acuerdo con la filosofía rechaza todo, permite lo específico. Esto significa que el firewall, por default, rechazará todo el tráfico, de manera que todo el que está permitido para atravesarlo debe ser configurado explícitamente en las reglas de firewall.

Los firewalls que se basan en el filtrado de paquetes inspeccionan los datos cuando intentan atravesar el firewall. Con base en reglas rudimentarias, estos firewalls permiten todo el tráfico de salida aunque niegan el todo el tráfico que entra o bloquean la entrada de protocolos específicos, como telnet o ftp, a través del ruteador.

Firewall a nivel de circuito

En lugar de analizar cada paquete individual, un firewall a nivel de circuito monitorea las sesiones TCP/IP, monitoreando el protocolo de intercambio entre paquetes para validar una sesión.

El tráfico se filtra basado en las reglas de sesión específicas y podría restringirse sólo a computadoras autorizadas.

Una característica única de los cortafuegos a nivel de circuito es que las sesiones que cruzan este tipo parecen originarse en el mismo.

Esto permite que se oculte la red interna de la red pública. También se conoce como proxy transparente, porque (como se mencionó) todas las sesiones parecen originarse ahí mismo.

Firewall a nivel de aplicación

Los firewalls a nivel de aplicación (también conocidos como servidores proxy) trabajan realizando una inspección profunda de datos de aplicación cuando atraviesan el firewall.

Se establece las reglas analizando las peticiones del cliente y las respuestas de aplicación y luego se hace respetar la aplicación correcta.

Cuanto más profunda sea la inspección, mayores son los requisitos de la fuente y mayor la posibilidad de un efecto perjudicial.

Firewall de niveles múltiples

Los firewalls de niveles múltiples con memoria de estado anterior se diseñaron para proporcionar las mejores características tanto de firewalls a nivel de aplicación como de filtrado de paquetes. Cuando se configura correctamente, estos pueden proporcionar el nivel más alto de seguridad pero son más complejos.

Inspección Stateless

Un cortafuegos de filtrado de paquetes no considera ninguna otra información relacionada con los paquetes cuando determina cuáles deja atravesar el firewall y cuáles no. Este tipo de inspección de paquetes de datos se conoce como inspección stateless.

En la inspección stateless, los datos que atraviesan el cortafuegos son examinados en busca de información como la siguiente:

- La dirección IP del dispositivo emisor

- La dirección IP del dispositivo receptor

- El tipo de paquete (TCP, UDP, etc.)

- El número de puerto

Inspección Stateful

La inspección Stateful lleva el filtrado de paquetes al siguiente nivel.

Además de examinar la información que encabeza los paquetes que atraviesan el firewall, una inspección stateful considera otros factores al determinar si se debería permitir o no el paso al tráfico a través del firewall.

La inspección stateful también determina si un paquete es o no parte de una sesión existente y qué información se puede utilizar para decidir si se permite o niega el paso de un paquete.

La sesión existente se conoce como el estado, que ocurre con frecuencia en la capa 4 (la capa de transporte) del modelo OSI. Muchos de los firewalls de inspección stateful actuales también pueden rastrear las comunicaciones a través de las capas 5 a 7.

Un firewall de inspección stateful mantiene el rastro de todas las sesiones actuales en una tabla de estado almacenada en la memoria.

Cortafuegos de software

En un entorno de red mediana a grande en la cual el desempeño, disponibilidad y confiabilidad son críticas, un cortafuegos de software es la mejor solución. Es más, hallará algunos de hardware prácticamente en todas las redes de la empresa.

Cortafuegos de hardware

En contraste, si tiene una red pequeña, y está intentando mantener costos bajos o asegurar un solo host, entonces utilizar un cortafuegos de hardware podría ser la respuesta correcta.

No confundir con router de software y router de hardware.

Examen MTA

Referencias: MTASecurityFundamentals

Te leo en los comentarios.